Proteger los datos en un mundo ultraconectado

Resumen

- Introducción: La era hiperconectada, un nuevo reto para la ciberseguridad

- Riesgos específicos para los datos del IoT

- Cómo proteger eficazmente los datos del IoT

- Proteger los datos: Cómo Four Data incorpora la ciberseguridad en las soluciones IoT

- El Futuro de la Seguridad del IoT: Tendencias y perspectivas

- Conclusión: La seguridad de los datos, pilar del IoT del mañana

Introducción: La era hiperconectada, un nuevo reto para la ciberseguridad

Hoy en día, el mundo se estructura cada vez más en torno a objetos conectados. Desde la industria a la agricultura, pasando por la energía y la logística, los sensores IoT recopilan miles de millones de puntos de datos cada día. Este flujo continuo de información es crucial para gestionar, optimizar y prever actividades en todos los sectores. Sin embargo, esta ultraconectividad amplifica significativamente las ciberamenazas. Asegurar los datos se ha convertido así en una cuestión crítica para salvaguardar la confidencialidad, integridad y disponibilidad de las infraestructuras.

Según un informe de Kaspersky de 2024, los ataques dirigidos a dispositivos IoT aumentaron un 28% en un solo año. Este aumento está directamente relacionado con el creciente despliegue de redes IoT mal protegidas. Los ciberdelincuentes aprovechan cualquier vulnerabilidad, ya sea en los propios sensores, en los protocolos de comunicación o en los servidores en la nube que procesan los datos.

Ante estas amenazas crecientes, la seguridad de los datos generados por los sistemas IoT se ha convertido en una prioridad absoluta. Ahora requiere un enfoque global que integre medidas técnicas, organizativas y normativas en todos los niveles de la arquitectura de la IO.

En este artículo, analizaremos los riesgos específicos asociados a los datos IoT, exploraremos las mejores prácticas para protegerlos y demostraremos cómo Four Data integra la ciberseguridad en sus soluciones conectadas.

Para conocer en profundidad las medidas de seguridad del IoT, consulta la guía de Microsoft sobre Prácticas recomendadas de seguridad para soluciones IoT.

Riesgos específicos para los datos del IoT

Exposición masiva de los sensores IoT

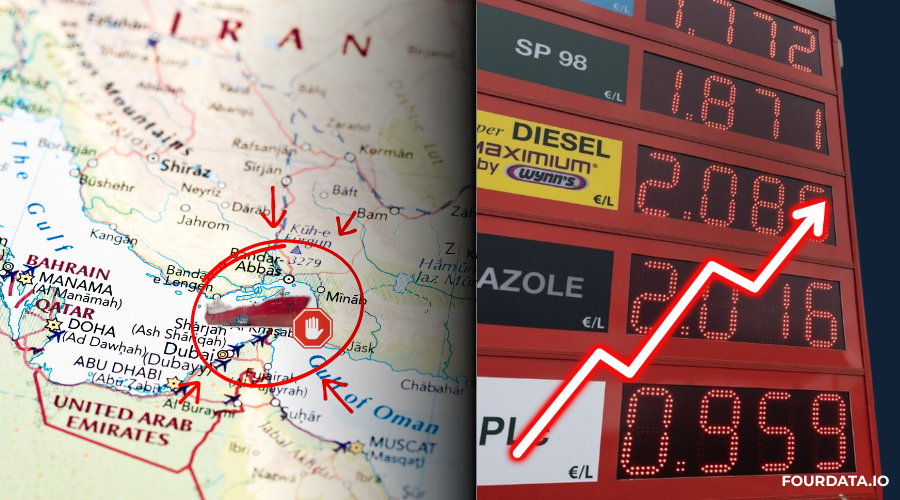

Los sensores IoT suelen desplegarse en entornos abiertos y poco seguros: zonas rurales, almacenes aislados, gasolineras, campos agrícolas. Esta exposición los hace vulnerables a la manipulación física. Un sensor comprometido puede servir como punto de acceso a toda una red.

La explosión del número de dispositivos conectados amplifica la superficie de ataque. Cada sensor adicional representa una nueva entrada potencial para los atacantes. La autenticación débil, el firmware obsoleto o los protocolos de comunicación inseguros son vulnerabilidades críticas que deben abordarse.

Interceptación de comunicaciones y manipulación de datos

Los datos que viajan entre los sensores y las plataformas en la nube son vulnerables a la interceptación (ataques man-in-the-middle). Los piratas informáticos pueden acceder, modificar o inyectar información falsa en los sistemas de gestión, provocando decisiones erróneas o interrupciones operativas.

Sin mecanismos de encriptación y autenticación fuertes, la fiabilidad de todo el sistema se ve comprometida. Dado que la toma de decisiones puede depender de los datos de los sensores en tiempo real, las consecuencias de una manipulación pueden ser graves, tanto desde el punto de vista económico como de la seguridad.

Amenazas a la infraestructura centralizada

Más allá de los dispositivos de campo, las plataformas en la nube utilizadas para agregar y procesar datos IoT son objetivos principales de los ciberataques. Una violación exitosa podría dar acceso a vastos conjuntos de datos o al control de operaciones críticas. Los entornos en la nube mal protegidos exponen a las organizaciones al robo de datos, interrupciones del servicio y pérdidas económicas potencialmente catastróficas.

Por eso, asegurar los datos ya no es opcional: es fundamental para la resiliencia de los ecosistemas IoT.

Cómo proteger eficazmente los datos del IoT

Implantar la Seguridad por Diseño

La seguridad debe integrarse desde las primeras fases del diseño de los dispositivos IoT. Es crucial elegir sensores certificados, garantizar la protección física y aplicar políticas sólidas de autenticación de dispositivos. Las comunicaciones deben cifrarse utilizando normas sólidas como TLS 1.3 o DTLS.

Al incorporar medidas de ciberseguridad en la fase de diseño, en lugar de hacerlo a posteriori, las organizaciones pueden reducir drásticamente la exposición a la vulnerabilidad.

Activar la encriptación de datos de extremo a extremo

Garantizar la seguridad de los datos requiere una encriptación de extremo a extremo, lo que significa que los datos se encriptan en el nivel del sensor y permanecen protegidos hasta que llegan a su destino final.

Las prácticas sólidas de gestión de claves -como la rotación periódica de claves y los controles estrictos de acceso- son vitales para mantener la confidencialidad y evitar las violaciones.

Mantener actualizado el firmware

Las actualizaciones periódicas del firmware son fundamentales para parchear vulnerabilidades y reforzar las defensas de los dispositivos IoT. Sin actualizaciones constantes, las redes se convierten en presa fácil de los ciberataques.

Los mecanismos automatizados de actualización OTA (Over-The-Air) permiten un despliegue seguro y eficaz de los parches de seguridad críticos en todos los dispositivos conectados.

Supervisión y auditoría continuas

La supervisión en tiempo real del comportamiento de la red, los intentos de acceso y las anomalías en los datos es esencial para detectar señales tempranas de intrusión. Deben desplegarse análisis de comportamiento (UEBA) y sistemas especializados de detección de intrusiones en IoT (IDS/IPS).

Las auditorías periódicas de seguridad realizadas por terceros validan la eficacia de las medidas de protección y permiten adaptarse a las ciberamenazas emergentes.

Proteger los datos: Cómo Four Data incorpora la ciberseguridad en las soluciones IoT

Seguridad integrada por diseño

En Four Data, la ciberseguridad está integrada en cada solución conectada. Todos los sensores IoT están equipados con fuertes mecanismos de autenticación y capacidades de encriptación integradas.

Desde la recogida de datos hasta su almacenamiento y análisis, las comunicaciones están encriptadas y cumplen las últimas normas de ciberseguridad.

Infraestructuras europeas sólidas en la nube

Todos los datos recopilados por Four Data se almacenan en infraestructuras en la nube con sede en Europa, lo que garantiza el cumplimiento del GDPR. Los servidores mantienen certificaciones de alta seguridad (ISO 27001, HDS) y aplican estrictas políticas de gestión de acceso mediante autenticación multifactor (MFA).

Las prácticas de Gestión de Identidades y Accesos (IAM) limitan los permisos de usuarios y aplicaciones al mínimo imprescindible, reduciendo los riesgos de acceso no autorizado.

Soporte de ciberseguridad a medida

Four Data va más allá de proporcionar dispositivos y software. La empresa ayuda a sus clientes con estrategias integrales de ciberseguridad, que incluyen auditorías, planes de protección personalizados y formación del personal sobre gestión segura de infraestructuras.

Este enfoque holístico garantiza que los despliegues de IoT sean seguros desde el principio y sigan siendo resistentes frente a las amenazas cambiantes.

El Futuro de la Seguridad del IoT: Tendencias y perspectivas

El auge del Edge Computing

A medida que el volumen de datos del IoT siga creciendo, la computación de borde -el procesamiento de datos cerca de la fuente- se convertirá en un estándar. Esto reduce la latencia y la dependencia de infraestructuras centralizadas en la nube, mejorando la capacidad de respuesta y la resistencia.

La inteligencia de borde capacitará a los sistemas IoT para tomar decisiones locales en tiempo real, minimizando al mismo tiempo la exposición a vectores de ataque remotos.

Integración con Gemelos Digitales

Las soluciones IoT alimentarán cada vez más los modelos de gemelos digitales, ofreciendo simulaciones dinámicas de infraestructuras físicas como tuberías, almacenes o gasolineras.

Estas réplicas virtuales permiten a los operadores anticiparse a los incidentes, optimizar la gestión de activos y planificar inversiones estratégicas basadas en datos de sensores del mundo real.

Ciberseguridad impulsada por la IA

La inteligencia artificial será fundamental en el futuro de la seguridad de los datos. Los sistemas impulsados por IA analizarán tendencias, detectarán anomalías y automatizarán la respuesta a las amenazas, creando marcos de ciberseguridad más proactivos y resistentes para los ecosistemas IoT.

Conclusión: La seguridad de los datos, pilar del IoT del mañana

En un mundo cada vez más conectado, proteger los datos es un imperativo estratégico. La confianza en los sistemas IoT, la resistencia operativa y la sostenibilidad económica dependen de la protección de la integridad y confidencialidad de los flujos de información.

Mediante estrategias de seguridad integradas en sus soluciones, Four Data capacita a industrias y territorios para adoptar la innovación IoT de forma segura. En esta era hiperconectada, la ciberseguridad no es sólo una preocupación técnica: es la base de un futuro digital sostenible.

Consulta nuestro último artículo.

También te pueden interesar estos artículos :